bWAPP A3 Cross-Site-Scripting - Stored (Change Secret)

2020. 11. 24. 01:32

728x90

728x90

728x90

itsecgames.com

www.itsecgames.com

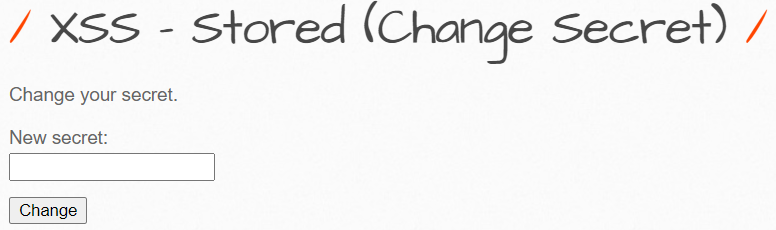

secret 값을 입력하면 변경할 수 있는 페이지이다. secret 값은 bWAPP에서 비밀번호 힌트로 사용된다. 현재 로그인한 계정은 bee이다.

low

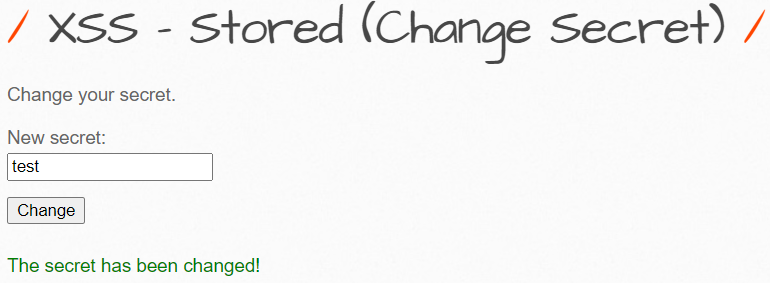

low 레벨이다. 위와 같이 임의의 값을 입력하고 Change 버튼을 클릭하면 secret 값이 변경되었다고 한다.

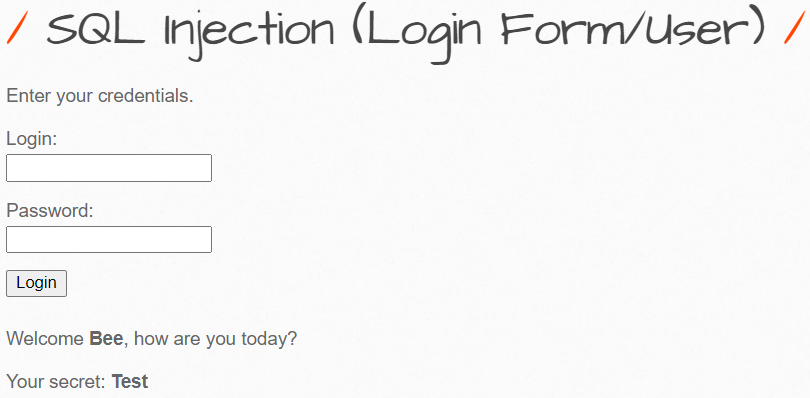

변경된 secret 값은 [A1 SQL Injection (Login Form/User)] 웹페이지에서 확인할 수 있다. 위와 같이 bee 계정의 secret 값이 변경된 것을 확인할 수 있는데, 이 취약점을 통해 secret 값에 script 태그를 삽입하면 사용자가 비밀번호를 변경할 때 힌트에 삽입된 script를 실행할 수 있다.

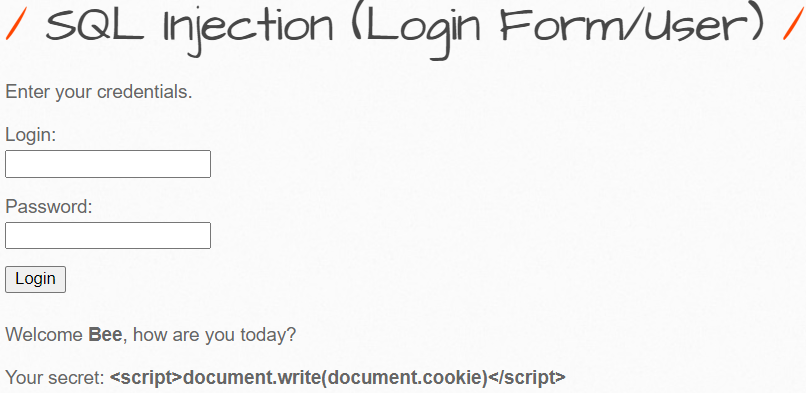

[사진 2]에서 script 태그를 삽입하면 위와 같이 비밀번호 힌트를 확인할 때 script 태그가 실행되어 쿠키 값이 출력된다.

medium, high

medium, high레벨에선 script 태그가 먹히지 않는다.

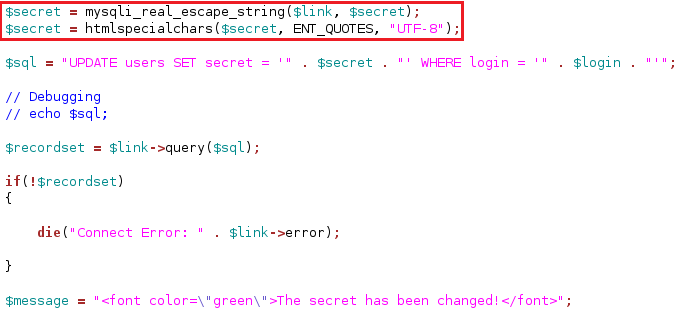

서버 코드를 보면 medium, high 레벨의 경우 mysqli_real_escape_string() 함수와 htmlspecialchars() 함수로 필터링된다. 따라서 XSS 공격에 사용되는 특수문자도 필터링되어 공격이 먹히지 않는다.

728x90

728x90

'Wargame > bWAPP' 카테고리의 다른 글

| bWAPP A3 Cross-Site-Scripting - Stored (SQLiteManager) (0) | 2020.11.24 |

|---|---|

| bWAPP A3 Cross-Site-Scripting - Stored (Cookies) (0) | 2020.11.24 |

| bWAPP A3 Cross-Site-Scripting - Stored (Blog) (0) | 2020.11.24 |

| bWAPP A3 Cross-Site-Scripting - Reflected (User-Agent) (0) | 2020.11.24 |

| bWAPP A3 Cross-Site-Scripting - Reflected (Referer) (0) | 2020.11.24 |